Базовая настройка Firewall в MikroTik

# Базовая настройка Firewall в MikroTik

Введение

Firewall в MikroTik RouterOS — один из ключевых инструментов защиты сети. Он позволяет фильтровать трафик, управлять доступом и защищать внутреннюю инфраструктуру от внешних угроз.

В этой статье разберём базовые правила, которые должны быть на каждом роутере.

Структура Firewall

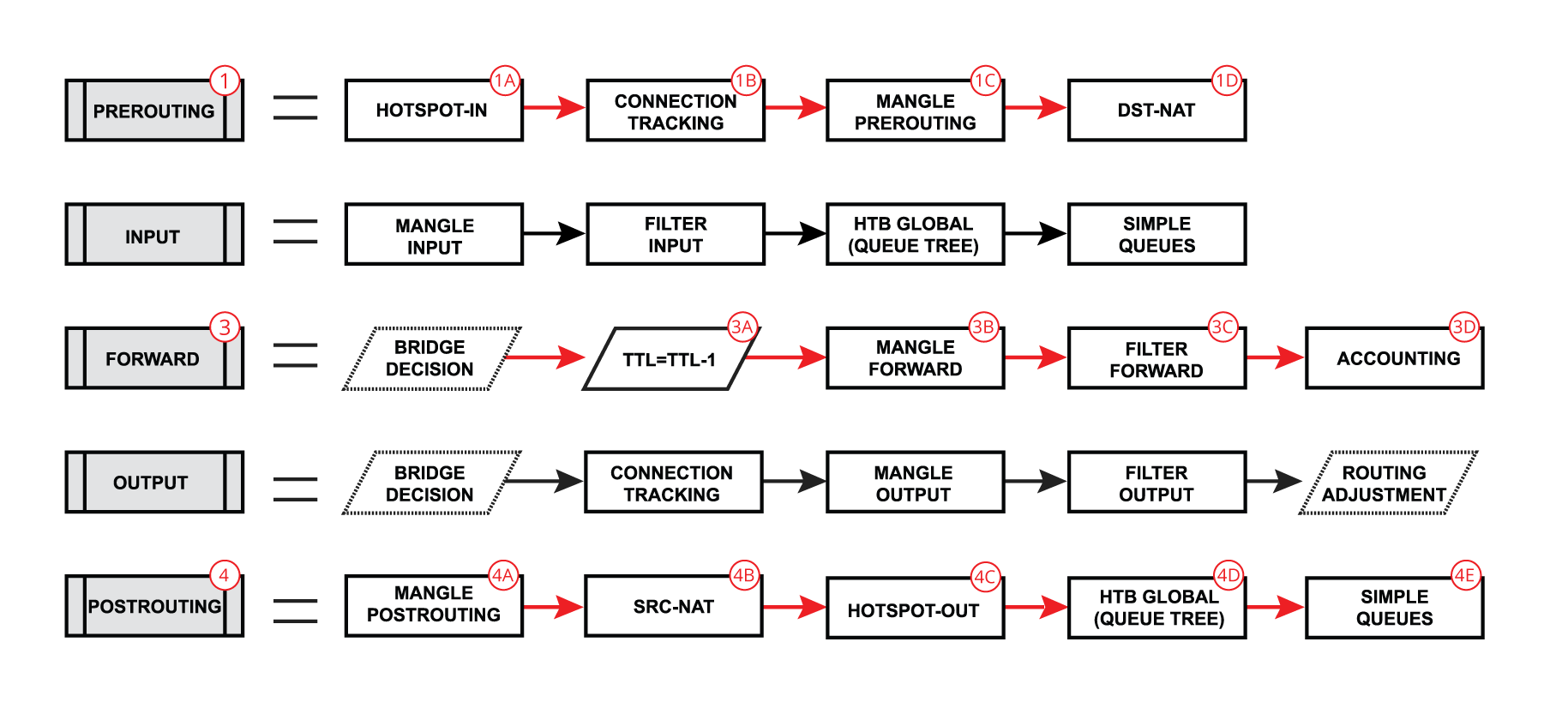

MikroTik Firewall работает на основе цепочек (chains):

| Цепочка | Описание |

|---|---|

input | Трафик, направленный к самому роутеру |

forward | Трафик, проходящий через роутер между сетями |

output | Трафик, исходящий от самого роутера |

Базовые правила Input

Начнём с защиты самого роутера. Откройте терминал и выполните:

| 1 | # Разрешаем established и related соединения |

| 2 | /ip firewall filter add chain=input connection-state=established,related action=accept comment="Accept established/related" |

| 3 | |

| 4 | # Разрешаем ICMP (ping) |

| 5 | /ip firewall filter add chain=input protocol=icmp action=accept comment="Accept ICMP" |

| 6 | |

| 7 | # Разрешаем доступ из локальной сети |

| 8 | /ip firewall filter add chain=input in-interface=bridge1 action=accept comment="Accept from LAN" |

| 9 | |

| 10 | # Дропаем всё остальное |

| 11 | /ip firewall filter add chain=input action=drop comment="Drop all other input" |

Важно: Правила обрабатываются сверху вниз. Порядок имеет значение!

Базовые правила Forward

Защита транзитного трафика:

| 1 | # Разрешаем established и related |

| 2 | /ip firewall filter add chain=forward connection-state=established,related action=accept comment="Accept established/related" |

| 3 | |

| 4 | # Разрешаем трафик из LAN в WAN |

| 5 | /ip firewall filter add chain=forward in-interface=bridge1 out-interface=ether1 action=accept comment="LAN -> WAN" |

| 6 | |

| 7 | # Дропаем невалидные пакеты |

| 8 | /ip firewall filter add chain=forward connection-state=invalid action=drop comment="Drop invalid" |

| 9 | |

| 10 | # Дропаем всё остальное из WAN |

| 11 | /ip firewall filter add chain=forward in-interface=ether1 action=drop comment="Drop from WAN" |

NAT — Masquerade

Чтобы устройства из локальной сети могли выходить в интернет:

| 1 | /ip firewall nat add chain=srcnat out-interface=ether1 action=masquerade comment="NAT for internet" |

Защита от брутфорса

Блокировка подбора пароля к WinBox и SSH:

| 1 | # Блокируем IP после 3 неудачных попыток за 1 минуту |

| 2 | /ip firewall filter add chain=input protocol=tcp dst-port=8291,22 \ |

| 3 | connection-state=new src-address-list=bruteforce action=drop \ |

| 4 | comment="Block brute force" |

| 5 | |

| 6 | /ip firewall filter add chain=input protocol=tcp dst-port=8291,22 \ |

| 7 | connection-state=new action=add-src-to-address-list \ |

| 8 | address-list=bruteforce address-list-timeout=1m \ |

| 9 | comment="Add to brute force list" |

Проверка правил

После настройки проверьте правила через терминал:

| 1 | /ip firewall filter print |

Вывод покажет все активные правила с счётчиками пакетов:

| 1 | Flags: X - disabled, I - invalid, D - dynamic |

| 2 | 0 chain=input action=accept connection-state=established,related |

| 3 | 1 chain=input action=accept protocol=icmp |

| 4 | 2 chain=input action=accept in-interface=bridge1 |

| 5 | 3 chain=input action=drop |

Итого

Минимальный набор правил для безопасного роутера:

- Input: разрешить established/related, ICMP, LAN → дропнуть остальное

- Forward: разрешить established/related, LAN→WAN → дропнуть WAN→LAN

- NAT: masquerade для выхода в интернет

- Защита: address-list для блокировки брутфорса

Автор: Администратор